Google akan menambah hambatan baru untuk proses sideloading aplikasi Android dari pengembang yang tidak terverifikasi. Perubahan ini membuat pengguna harus menunggu 24 jam setelah mengaktifkan izin sideloading sebelum benar-benar bisa memasang file APK.

Kebijakan itu ditujukan untuk meningkatkan keamanan, terutama bagi pengguna yang kerap menjadi target penipuan digital. Namun, ada celah yang tetap terbuka untuk pengguna mahir, yakni pemasangan aplikasi lewat Android Debug Bridge atau ADB yang disebut tidak ikut terkena jeda 24 jam tersebut.

ADB jadi jalur yang tidak terkena jeda

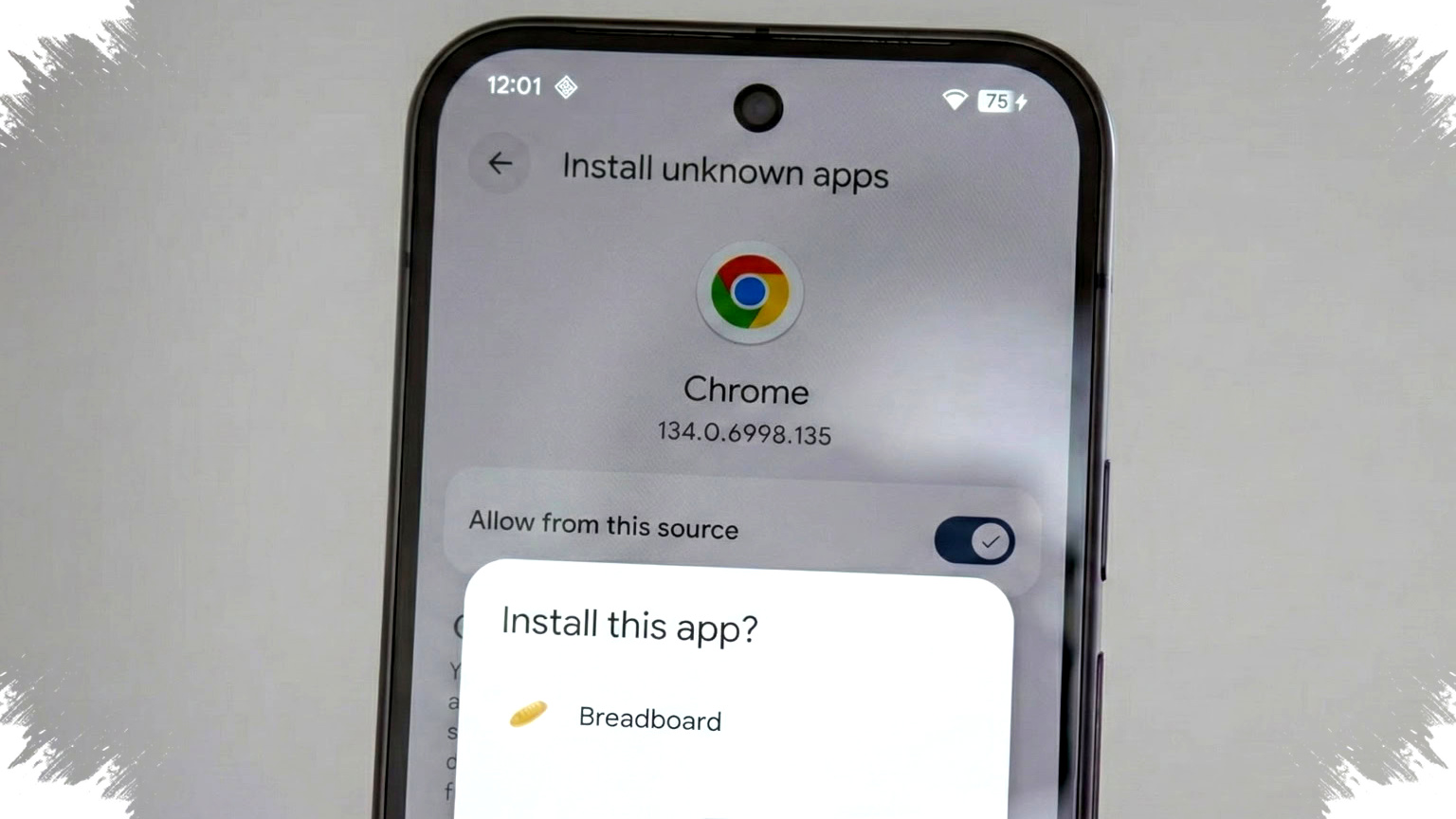

Berdasarkan laporan Android Authority, Google telah menjelaskan alur baru sideloading Android yang akan mulai berlaku pada Agustus. Dalam skema baru itu, sideloading melalui metode biasa akan menjadi lebih rumit karena pengguna harus melewati beberapa langkah tambahan sebelum dapat memasang aplikasi dari sumber tak terverifikasi.

Masih menurut Android Authority, Mishaal Rahman yang kini bekerja di Google mengonfirmasi di Reddit bahwa “there are no changes to how ADB works”. Artinya, pemasangan aplikasi melalui ADB tetap berjalan seperti sebelumnya dan tidak memerlukan masa tunggu 24 jam.

Fakta ini penting karena ADB selama ini memang dipakai oleh pengguna tingkat lanjut, pengembang, dan teknisi untuk mengelola perangkat Android lewat komputer. Jalur ini berbeda dari pemasangan APK langsung dari browser, file manager, atau aplikasi perpesanan di ponsel.

Apa yang berubah pada sideloading Android

Google disebut ingin menekan praktik penipuan yang memaksa korban memasang APK berbahaya di luar Play Store. Modus seperti ini kerap dipakai untuk mencuri data sensitif, termasuk kredensial perbankan dan akses ke perangkat.

Dalam alur baru, pengguna yang ingin sideloading tanpa ADB harus melewati proses satu kali yang cukup panjang. Proses itu dirancang agar pengguna benar-benar sadar bahwa pemasangan dari sumber tak dikenal memiliki risiko keamanan.

Berikut tahapan umum yang disebut dalam referensi:

- Mengaktifkan Developer Options.

- Menanggapi dialog peringatan, termasuk pertanyaan apakah pengguna sedang dipandu pihak lain.

- Melakukan restart perangkat.

- Menunggu 24 jam.

- Baru kemudian sideloading aplikasi bisa dilakukan.

Pendekatan ini menambah “friction” atau hambatan yang disengaja. Dalam konteks keamanan, hambatan seperti ini sering dipakai untuk memberi waktu berpikir dan memutus skenario penipuan yang bersifat mendesak.

Mengapa ADB tidak ikut dibatasi

ADB adalah alat resmi dalam ekosistem Android yang biasanya dipakai lewat koneksi USB atau jaringan lokal dengan otorisasi tertentu. Pengguna harus lebih dulu mengaktifkan Developer Options dan biasanya juga USB debugging, sehingga prosesnya memang tidak sesederhana instalasi APK biasa.

Karena itu, ADB cenderung dipandang sebagai jalur yang lebih teknis dan lebih kecil kemungkinan dipakai korban awam saat sedang ditekan penipu. Meski begitu, tidak ada indikasi bahwa Google menganggap ADB sepenuhnya bebas risiko.

Yang dikonfirmasi sejauh ini adalah mekanisme ADB tidak berubah. Dengan kata lain, jeda 24 jam hanya berlaku pada alur sideloading baru untuk aplikasi dari pengembang yang tidak terverifikasi tanpa memakai ADB.

Cara kerja bypass yang dimaksud

Istilah “bypass” dalam konteks ini bukan berarti membobol sistem keamanan Android. Yang terjadi adalah pengguna memanfaatkan jalur instalasi yang memang masih didukung secara resmi oleh Android, yaitu ADB.

Secara umum, pola kerjanya seperti ini:

| Metode pemasangan | Kena jeda 24 jam | Tingkat teknis |

|---|---|---|

| APK langsung di ponsel | Ya | Rendah |

| Sideloading lewat advanced flow baru | Ya | Menengah |

| Instalasi via ADB | Tidak | Lebih tinggi |

Bagi pengguna mahir, ini berarti aplikasi masih bisa dipasang segera selama perangkat sudah disiapkan untuk koneksi ADB. Namun, metode ini tetap memerlukan komputer dan pengetahuan dasar penggunaan perintah Android Debug Bridge.

Hal yang perlu diperhatikan pengguna

Tidak semua pengguna cocok memakai ADB. Jalur ini lebih aman untuk orang yang benar-benar memahami sumber file APK, integritas aplikasi, serta izin yang diminta saat pemasangan.

Ada beberapa hal penting yang patut diperhatikan:

- Unduh APK hanya dari sumber yang dapat diverifikasi.

- Periksa nama paket dan tanda tangan aplikasi bila memungkinkan.

- Hindari memasang aplikasi yang diminta oleh pihak asing melalui telepon, chat, atau panggilan video.

- Matikan debugging jika sudah tidak diperlukan.

- Gunakan Play Store untuk aplikasi umum bila tersedia.

Google sendiri dalam beberapa tahun terakhir memang terus memperketat lapisan keamanan Android. Selain Play Protect dan pembatasan izin sensitif, perubahan pada sideloading menunjukkan bahwa ancaman rekayasa sosial kini menjadi salah satu fokus utama perlindungan pengguna.

Bagi kalangan antusias dan pengembang, keberadaan ADB sebagai jalur alternatif akan memberi fleksibilitas yang tetap dibutuhkan. Namun, bagi mayoritas pengguna, perubahan ini menegaskan bahwa sideloading aplikasi di luar toko resmi akan semakin dianggap sebagai aktivitas berisiko tinggi yang memerlukan langkah ekstra dan kehati-hatian lebih besar.

Source: www.androidauthority.com