Flatpak 1.16.4 membawa perbaikan penting untuk celah keamanan serius yang bisa membuat aplikasi lolos dari sandbox. Bug ini dinilai kritis karena memungkinkan aplikasi mendapatkan akses penuh ke host, termasuk akses file dan eksekusi kode di luar batas kontainer.

Bagi pengguna Linux yang mengandalkan Flatpak untuk isolasi aplikasi, pembaruan ini relevan untuk segera dipasang. Informasi dari catatan rilis proyek dan laporan Linuxiac menunjukkan versi baru ini menutup beberapa celah sekaligus, dengan dampak utama pada privasi dan keamanan sistem.

Flatpak memperbaiki celah sandbox escape yang berbahaya

Flatpak dikenal luas sebagai sistem distribusi aplikasi yang menempatkan aplikasi dalam kontainer terisolasi. Pendekatan ini bertujuan membatasi akses aplikasi ke sistem utama, perangkat, dan file pengguna.

Namun dalam kasus ini, mekanisme perlindungan itu bisa ditembus. Menurut ringkasan patch yang dipublikasikan di GitHub proyek Flatpak dan disorot oleh Linuxiac, versi 1.16.4 memperbaiki “complete sandbox escape” yang berujung pada akses file host dan eksekusi kode dalam konteks host.

Celah tersebut diberi identitas CVE-2026-34078. Ini menjadi sorotan utama karena bertentangan langsung dengan fungsi inti Flatpak sebagai lapisan isolasi keamanan.

Jika dieksploitasi, aplikasi berbahaya berpotensi melampaui izin normal yang seharusnya dibatasi oleh sandbox. Risiko seperti ini sangat sensitif, terutama bagi pengguna yang mengandalkan Flatpak untuk membatasi perilaku aplikasi pihak ketiga.

Daftar kerentanan yang ditangani di Flatpak 1.16.4

Selain celah sandbox escape, Flatpak 1.16.4 juga menutup beberapa masalah keamanan lain. Berikut rincian yang muncul dalam catatan patch resmi:

-

Memperbaiki complete sandbox escape yang menyebabkan akses file host dan eksekusi kode pada konteks host.

Identitas: CVE-2026-34078. -

Mencegah penghapusan file secara arbitrer pada sistem file host.

Identitas: CVE-2026-34079. -

Mencegah akses baca arbitrer ke file dalam konteks system-helper.

Identitas: GHSA-2fxp-43j9-pwvc. - Mencegah operasi pull lintas pengguna menjadi orphaned.

Identitas: GHSA-89xm-3m96-w3jg.

Daftar ini menunjukkan bahwa pembaruan bukan sekadar perbaikan minor. Flatpak 1.16.4 menangani beberapa titik lemah yang menyentuh integritas file, kerahasiaan data, dan stabilitas operasi sistem.

Mengapa pembaruan ini penting bagi pengguna Linux

Salah satu alasan utama pengguna memilih Flatpak adalah kontrol yang lebih ketat atas izin aplikasi. Dengan alat seperti Flatseal, pengguna biasanya bisa mengatur akses ke folder, perangkat, dan antarmuka sistem secara lebih rinci.

Karena itu, celah yang membuat aplikasi dapat menembus sandbox memiliki dampak yang lebih luas dari sekadar bug teknis biasa. Masalah ini menyentuh kepercayaan terhadap model keamanan Flatpak, terutama bagi pengguna desktop Linux yang memasang aplikasi dari repositori Flatpak publik.

Dalam skenario terburuk, aplikasi yang tampak normal dapat memanfaatkan bug untuk bertindak di luar batas izin yang sudah ditetapkan. Ini bisa membuka jalan ke pembacaan file sensitif, penghapusan data, atau eksekusi kode pada sistem host.

Siapa yang perlu segera memperbarui

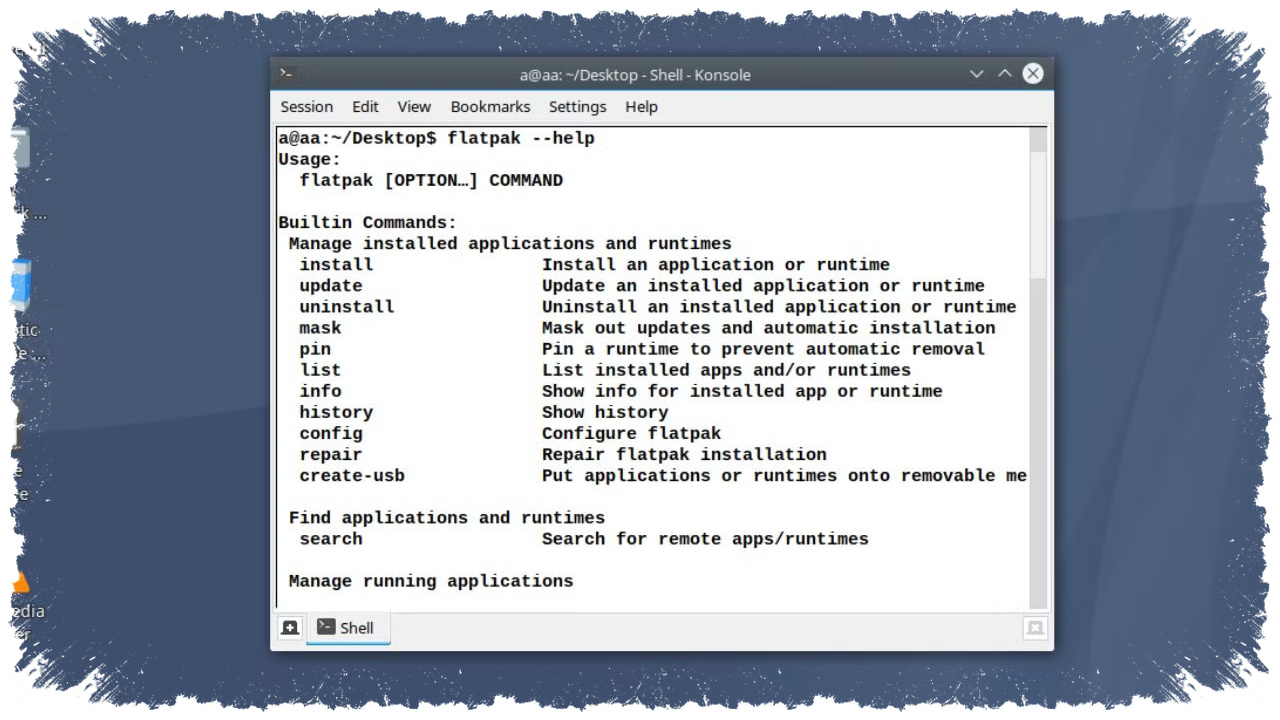

Pengguna yang memasang aplikasi melalui Flatpak disarankan memeriksa versi yang digunakan. Jika sistem belum memuat Flatpak 1.16.4, pembaruan sebaiknya dilakukan sesegera mungkin melalui saluran resmi distribusi masing-masing atau langsung dari sumber proyek.

Artikel referensi dari XDA menekankan bahwa pengguna tidak harus selalu mengunduh paket langsung dari GitHub. Dalam banyak kasus, pembaruan akan hadir lewat pembaruan sistem operasi reguler, sehingga menjaga sistem tetap up to date menjadi langkah mitigasi paling praktis.

Berikut langkah umum yang relevan bagi pengguna:

- Cek versi Flatpak yang terpasang di sistem.

- Jalankan pembaruan sistem melalui manajer paket distribusi.

- Pastikan pembaruan Flatpak sudah masuk ke versi 1.16.4 atau lebih baru.

- Tinjau kembali izin aplikasi sensitif setelah pembaruan diterapkan.

Dampaknya terhadap ekosistem aplikasi kontainer

Kasus ini kembali menunjukkan bahwa model sandbox bukan jaminan mutlak jika ada bug pada lapisan inti. Sistem kontainer tetap memberi manfaat besar, tetapi efektivitasnya sangat bergantung pada kecepatan proyek menutup celah dan mendistribusikan patch.

Dari sisi keamanan, respons Flatpak tergolong penting karena langsung menyasar isu yang paling krusial. Patch untuk akses file host, eksekusi kode, penghapusan file arbitrer, dan akses baca pada context helper menunjukkan fokus pada pengurangan risiko nyata di lingkungan desktop Linux.

Bagi pengguna akhir, pesan utamanya jelas. Flatpak tetap berguna sebagai mekanisme isolasi aplikasi, tetapi perlindungan itu hanya efektif jika versi yang dipakai sudah memuat patch terbaru yang menutup celah-celah kritis seperti yang ditangani pada rilis 1.16.4.

Source: www.xda-developers.com